Bildirimler

Tüm BildirimlerKripto Rehberi 02.07.2025 - 13:46

okunma

Kripto kullanıcıları, ikinci çeyrekte daha yaratıcı ve “psikolojik manipülasyona dayalı” saldırılarla karşı karşıya kaldı. Blockchain güvenlik firması SlowMist’e göre, siber korsanlar kripto çalmak için teknik olarak daha gelişmiş yöntemler kullanmasa da, saldırıların karmaşıklığı ve kandırma gücü önemli ölçüde arttı.

SlowMist’in operasyonlardan sorumlu yöneticisi Lisa, firmanın ikinci çeyrek MistTrack Çalınan Fon Analizi raporunda, saldırganların artık yalnızca zincir üstü değil, zincir dışı saldırı vektörlerine yöneldiğini belirtti:

“İkinci çeyreğe baktığımızda, bir eğilim öne çıkıyor: Saldırganların yöntemleri teknik olarak daha gelişmiş hale gelmemiş olabilir ama psikolojik olarak daha manipülatif hale geliyor.”

Lisa, “Tarayıcı uzantıları, sosyal medya hesapları, kimlik doğrulama akışları ve kullanıcı davranışları artık yaygın saldırı yüzeyleri haline geliyor,” ifadesini kullandı.

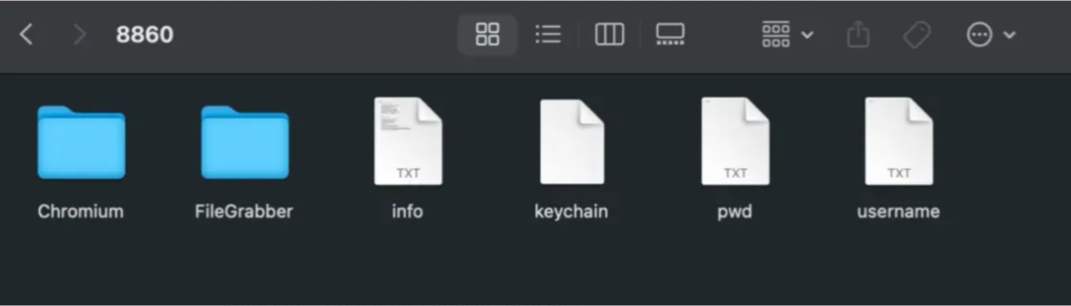

İronik bir şekilde, yükselişte olan saldırı vektörlerinden biri, “Osiris” Chrome uzantısı gibi sahte güvenlik eklentileri oldu. Bu uzantı, kimlik avı bağlantılarını ve şüpheli web sitelerini tespit ettiğini iddia ediyordu.

Ancak uzantı, indirilen tüm “.exe”, “.dmg” ve “.zip” dosyalarını yakalıyor ve bunları kötü amaçlı programlarla değiştiriyor.

Lisa, “Daha da sinsi olanı, saldırganların kullanıcıları Notion ya da Zoom gibi popüler ve sık kullanılan sitelere yönlendirmesiydi,” dedi ve ekledi:

“Kullanıcı bu resmi sitelerden yazılım indirmeye çalıştığında, dosyalar çoktan kötü amaçlı içerikle değiştirilmişti. Ancak tarayıcı hala dosyayı meşru bir kaynaktan geliyormuş gibi gösteriyordu. Bu da kullanıcıların herhangi bir şüphe fark etmesini neredeyse imkansız hale getiriyordu.”

Bu programlar daha sonra, Chrome tarayıcı verileri ve macOS Keychain bilgileri dahil olmak üzere kullanıcının bilgisayarından hassas bilgileri toplayarak saldırgana kurtarma ifadeleri, özel anahtarlar ya da giriş bilgileri gibi verilere erişim sağlıyordu.

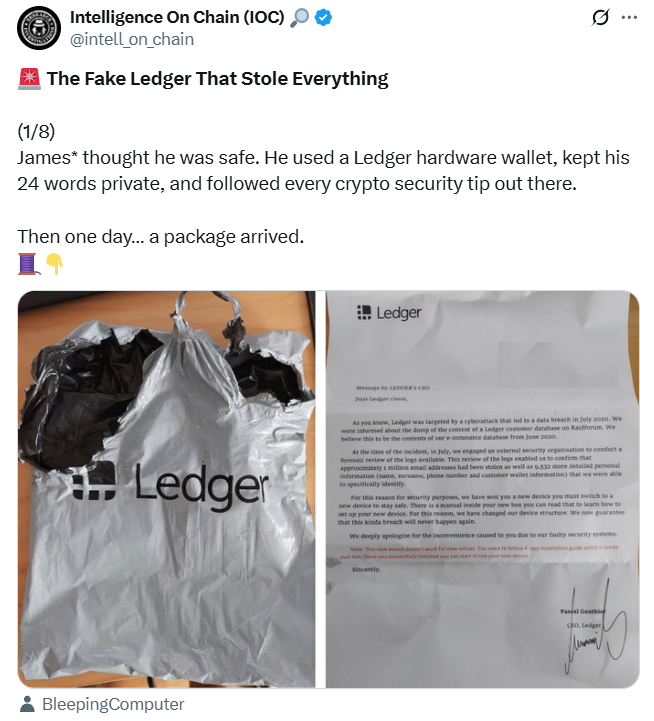

SlowMist’e göre bir diğer saldırı yöntemi, kullanıcıları bozulmuş donanım cüzdanlarını kullanmaya ikna etmeye odaklanıyor.

Bazı durumlarda, hacker’lar “çekilişle kazandınız” bahanesiyle ya da mevcut cüzdanlarının tehlikede olduğunu söyleyerek kullanıcılara kötü niyetli soğuk cüzdanlar gönderiyor.

Lisa’ya göre ikinci çeyrekte bir kurban, TikTok’ta gördüğü bozulmuş bir soğuk cüzdanı satın alarak 6,5 milyon dolar kaybetti.

Başka bir saldırgansa, daha önceden etkinleştirilmiş bir donanım cüzdanı kurbana satarak, kullanıcı kripto varlıklarını cüzdana aktardığı anda fonları boşaltmayı başardı.

SlowMist, ikinci çeyrekte cüzdanında “riskli yetkilendirme” iptal edemeyen bir kullanıcıdan da geri bildirim aldı.

Araştırma sonunda, kullanıcının bu işlemi gerçekleştirmeye çalıştığı web sitesinin popüler Revoke Cash arayüzünün neredeyse birebir kopyası olduğu tespit edildi. Bu sahte site, kullanıcıdan “riskli imzaları kontrol etmek” bahanesiyle özel anahtarını girmesini istiyordu.

“Ön yüz kodunu analiz ettiğimizde, bu kimlik avı sitesinin EmailJS aracılığıyla kullanıcıların özel anahtar ve adreslerini bir saldırganın e-posta kutusuna gönderdiğini doğruladık.”

Lisa, “Bu sosyal mühendislik saldırıları teknik olarak karmaşık olmasa da, aciliyet ve güven duygusunu istismar etmede oldukça başarılı,” açıklamasında bulundu.

“Saldırganlar ‘riskli imza algılandı’ gibi ifadelerin panik yarattığını biliyor. Bu duygusal tepki tetiklendiğinde, kullanıcıları normalde yapmayacakları şeyleri yapmaya, örneğin bağlantılara tıklamaya veya hassas bilgileri paylaşmaya ikna etmek çok daha kolay hale geliyor.”

Diğer saldırılar arasında, Ethereum’un son Pectra yükseltmesiyle gelen EIP-7702’yi hedef alan kimlik avı teknikleri de vardı. Bir diğer saldırı türü ise WeChat kullanıcılarını hedef aldı. Saldırganlar bu kişilerin hesaplarını ele geçirerek sahte Tether (USDT) indirimleriyle arkadaşlarını dolandırdı.

Cointelegraph Magazine kısa süre önce, saldırganların WeChat’in hesap kurtarma sistemini kullanarak bir hesabı ele geçirdiğini ve gerçek kullanıcıyı taklit ederek çevresini dolandırdığını bildirdi.

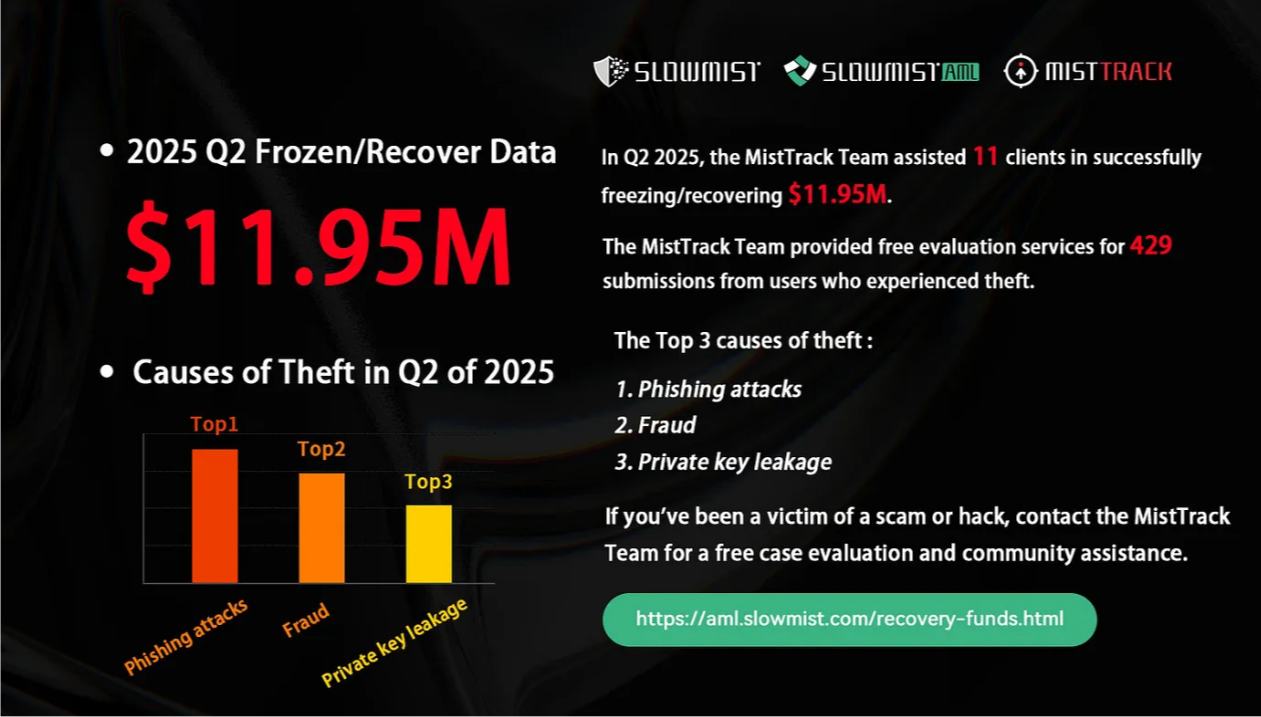

SlowMist’in ikinci çeyrek verileri, firma tarafından alınan 429 çalıntı fon bildirimine dayanıyor.

Firma, ikinci çeyrekte kripto varlıkları çalındığını bildiren 11 kurbandan yaklaşık 12 milyon doları dondurup kurtardığını belirtti.

Benzer İçerikler

Yorum Yapabilirsiniz

Daha Önce Yapılan Yorumlar

Hoşgeldiniz - Tüm Hakları Saklıdır

Temel değerlerimiz, ister yeni başlayan ister deneyimli bir profesyonel olarak her yatırımcının erişebilmesinin önemli olduğunu düşündüğümüz şeyleri temsil eder. Yatırımcılara piyasanın geçmiş tecrübelerinden öğrenme yeteneği kazandırmak bizim görevimizdir. Para kaybetmeden öğrenme sürecinizi hızlandırın. Eski bir atasözü olan “Uygulama mükemmelleştirir” sözü çok doğrudur.

Bizi takip edebilirsiniz...